Déploiement automatisé et sécurisation logicielle (GPO)

Noa Ollier — Période : Du 01/09/25 au 30/09/25

Objectifs et Enjeux

L'objectif principal est d'éradiquer une vulnérabilité critique au sein du parc informatique d'Olga. L'enjeu est de garantir qu'aucun poste de travail ne reste exposé à des failles de sécurité connues (CVE), tout en assurant un déploiement totalement transparent (silencieux) pour les utilisateurs, sans interrompre leur travail.

Sommaire

- 1. Contexte : La faille de sécurité 7-Zip

- 2. L’outil de déploiement : La GPO (Group Policy Object)

- 3. Approche Stratégique : Méthodologie et Scripting

- 4. Mise en œuvre technique : Industrialisation

- 5. Conception du script PowerShell intelligent

- 6. Validation et Traçabilité centralisée (PT190012)

1. Contexte : La faille de sécurité 7-Zip

Une faille de sécurité majeure a été détectée sur toutes les versions de 7-Zip inférieures à la 24.04. Cette vulnérabilité permet à un attaquant d'exécuter du code à distance ou d'élever ses privilèges sur la machine.

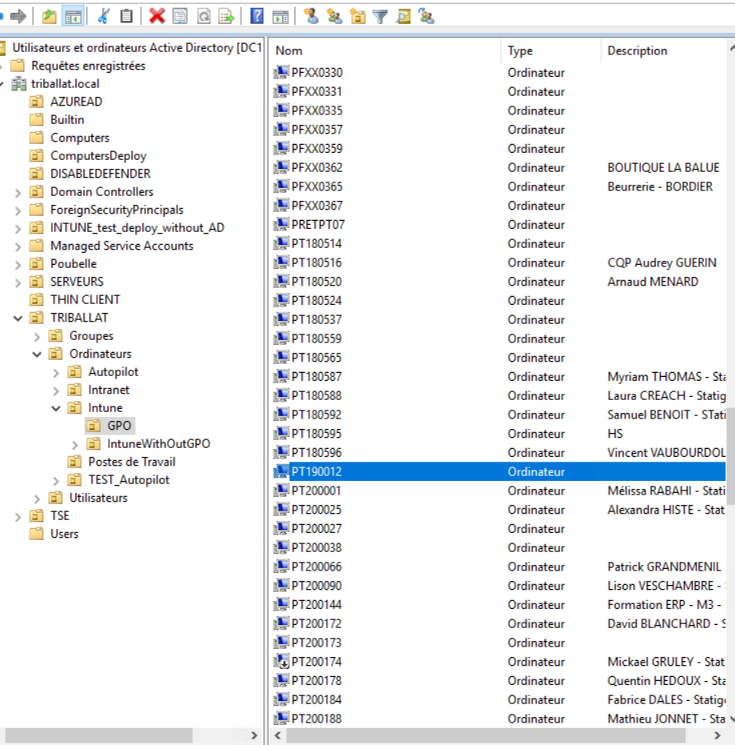

Le constat : Après une première vague de mises à jour via SCCM, environ 40 postes (dont le poste témoin PT190012) sont restés en échec ou n'ont pas reçu la mise à jour.

Ma mission : Concevoir une solution de secours "industrielle" via les services de domaine Active Directory pour forcer la mise à jour et désinstaller les versions obsolètes de manière définitive.

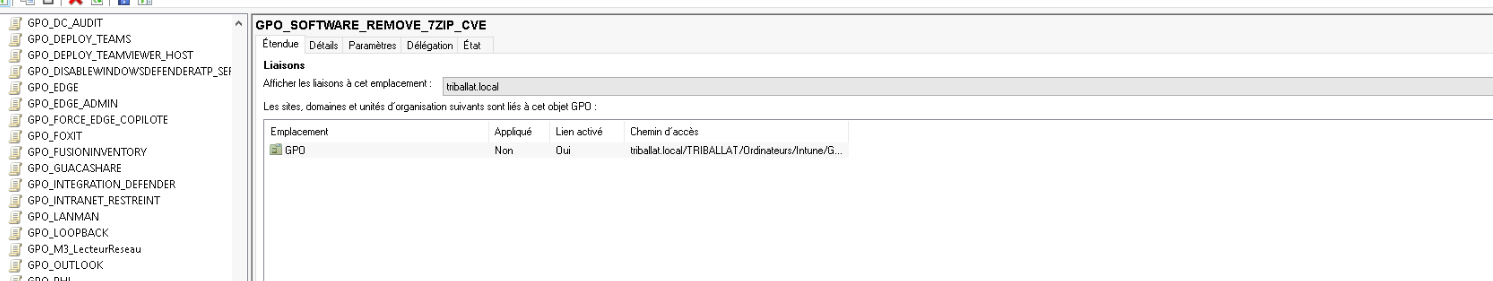

2. L’outil de déploiement : La GPO (Group Policy Object)

Pour diffuser mon correctif sur les 40 postes restants, j'ai utilisé les GPO de l'Active Directory. Il était nécessaire de comprendre cet outil avant de lancer l'automatisation.

- Qu'est-ce qu'une GPO ? C'est une "stratégie de groupe" gérée depuis le contrôleur de domaine. Elle permet d'appliquer des configurations ou d'exécuter des actions sur un ensemble de machines de manière centralisée.

- Pourquoi ce choix ? La GPO permet de lancer mon script au démarrage de l'ordinateur (Startup Script). Le script s'exécute avec les droits "SYSTEM", ce qui permet d'installer des logiciels même si l'utilisateur n'est pas administrateur.

- Ciblage : J'ai configuré la GPO pour qu'elle cible uniquement l'Unité d'Organisation (OU) contenant les postes de travail.

3. Approche Stratégique : Méthodologie et Scripting conditionnel

J'ai défini une méthodologie rigoureuse pour garantir que le déploiement soit "propre" et automatisé :

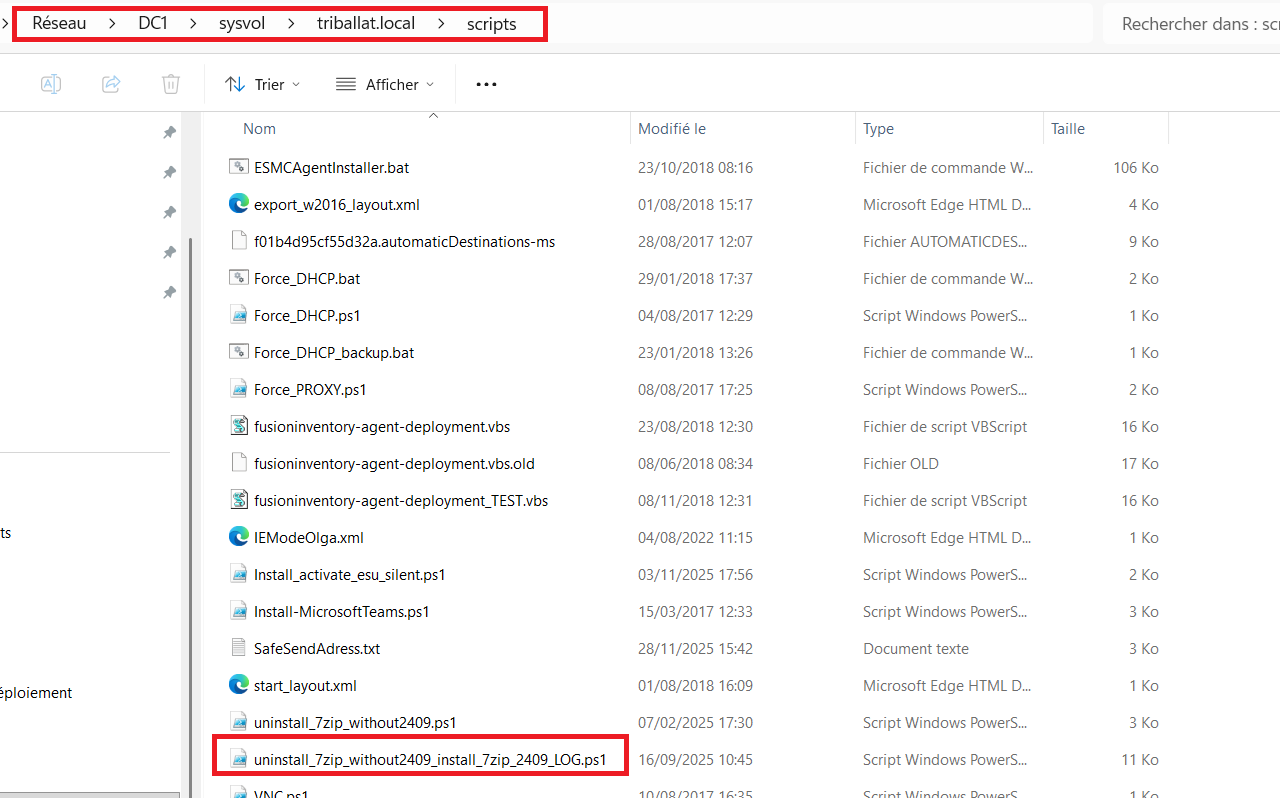

- Stockage centralisé sur le SYSVOL : Le script et l'installeur (.msi) sont déposés dans un dossier partagé sécurisé du contrôleur de domaine, accessible par tous les PC au démarrage.

- Caractère "Silencieux" : L'installation s'exécute en arrière-plan (mode silent). Aucune fenêtre n'apparaît, évitant toute interruption pour l'utilisateur.

- Installation conditionnelle : Le script analyse d'abord le poste. Si la version 24.04 est déjà là, il s'arrête. S'il détecte une ancienne version, il déclenche la mise à jour.

4. Mise en œuvre technique : Industrialisation du déploiement

La première étape a consisté à préparer l'environnement de diffusion. En utilisant le répertoire SYSVOL, j'ai garanti que les sources soient accessibles en permanence par tous les PC du parc avec les droits nécessaires pour une exécution avant l'ouverture de session.

5. Conception du script PowerShell intelligent

Le cœur de l'intervention est le script PowerShell. Il analyse les clés de registre pour détecter la version de 7-Zip. S'il identifie une version vulnérable, il récupère son identifiant unique (GUID) pour déclencher une désinstallation propre avant de lancer la nouvelle installation.

La GPO "DEPLOY_7ZIP_24.04" a été créée pour porter cette logique, assurant une exécution avec les droits SYSTEM au démarrage de l'ordinateur.

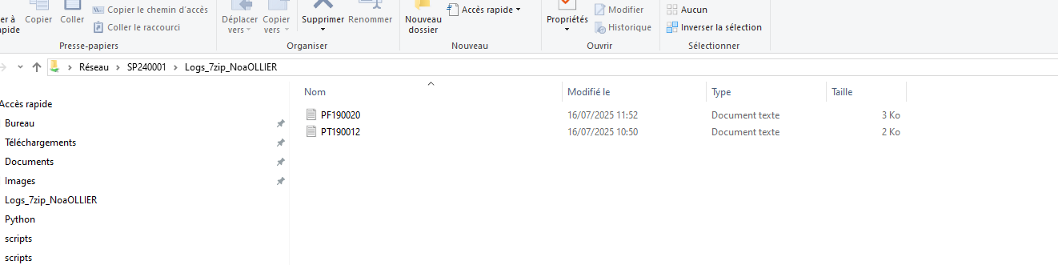

6. Validation et Traçabilité centralisée (PT190012)

Pour le suivi, j'ai intégré une fonction de journalisation (logs) écrivant directement sur un partage

réseau dédié : \\Serveur\Logs_7zip_NoaOLLIER.

Suivi en temps réel : Chaque exécution crée un fichier texte au nom du PC (ex: PT190012.txt), permettant de savoir instantanément quels postes sont à jour.

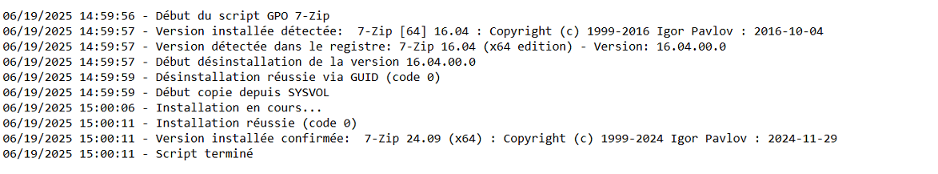

J'ai validé le dispositif sur le poste témoin PT190012. Le log confirme qu'à 14:59:57, la version 16.04 a été détectée et remplacée avec succès (Code 0).

Conclusion de l'activité

Ce projet m'a permis de maîtriser l'automatisation logicielle et la gestion de parc via l'Active Directory. J'ai appris qu'un déploiement réussi repose sur une préparation minutieuse : isoler une vulnérabilité, concevoir un script adaptable et centraliser les rapports.

Grâce à cette méthode de logs centralisés, j'ai pu valider la sécurisation des 40 postes vulnérables sans aucune intervention physique, garantissant la conformité du système d'information d'Olga.

Justification des Compétences (BTS SIO)

Cette réalisation professionnelle valide les compétences suivantes : Gérer le patrimoine informatique (vérification du respect des règles d'utilisation), Répondre aux incidents (gestion d'une vulnérabilité critique) et Mettre à disposition un service (déploiement centralisé via GPO et scripting).